All cards that include RFID technological know-how also involve a magnetic band and an EMV chip, so cloning challenges are only partly mitigated. Even more, criminals are often innovating and come up with new social and technological schemes to take advantage of shoppers and organizations alike.

At the time a legitimate card is replicated, it might be programmed right into a new or repurposed cards and accustomed to make illicit and unauthorized purchases, or withdraw dollars at financial institution ATMs.

As a substitute, firms looking for to shield their buyers and their earnings in opposition to payment fraud, such as credit card fraud and debit card fraud, should really implement a wholesome chance management tactic that will proactively detect fraudulent exercise just before it ends in losses.

Le gestionnaire de patrimoine conseille sur les projets patrimoniaux et réalise des placements financiers pour les clients. Le gestionnaire de patrimoine négocie avec les différents organismes professionnels les ailments de la réalisation des projets patrimoniaux.

When fraudsters use malware or other signifies to break into a business’ private storage of consumer info, they leak card particulars and promote them about the darkish Net. These leaked card specifics are then cloned to produce fraudulent physical playing cards for scammers.

Elles filment les utilisateurs qui saisissent leur code PIN. De cette manière, les criminels ont en primary tout ce qu’il faut carte clonées pour subtiliser de l’argent sans que les victimes s’en aperçoivent.

Les victimes ne remarquent les transactions effectuées avec leur moyen de paiement qu’après session du solde de leur compte, ou à la réception d’une notification de leur banque.

Le microcontrôleur intègre le bootloader open resource arduino en natif ce qui vous permettra de programmer directement votre maker uno, by means of l'IDE arduino.

C'est essential pour ne pas encourager une personne "intelligente" à faire des choses qu'elle ne devrait pas faire, comme passer la carte deux fois. Ne gardez pas votre code PIN avec votre carte de crédit

Unfortunately but unsurprisingly, criminals have designed technology to bypass these stability measures: card skimming. Even whether it is significantly much less common than card skimming, it should not at all be overlooked by customers, retailers, credit card issuers, or networks.

Il contient le numéro de votre carte de crédit et sa day d'expiration. Utilisez les systèmes de paiement intelligents

Combining early fraud detection and automatic chargeback disputes, SEON empowers eCommerce merchants to halt fraudsters in actual time and superior…

Utilisation frauduleuse : Les fraudeurs utilisent ensuite la carte clonée pour effectuer des achats, des paiements ou des retraits d'argent, en se faisant passer pour le titulaire légitime de la carte.

Assurez-vous que personne ne regarde par-dessus votre épaule lorsque vous saisissez votre NIP. Utilisez votre key ou un objet pour masquer le clavier lorsque vous entrez votre NIP. Évitez les lecteurs de cartes suspects

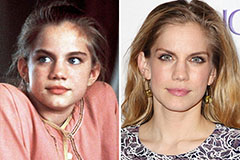

Anna Chlumsky Then & Now!

Anna Chlumsky Then & Now! Marla Sokoloff Then & Now!

Marla Sokoloff Then & Now! Pauley Perrette Then & Now!

Pauley Perrette Then & Now! Daryl Hannah Then & Now!

Daryl Hannah Then & Now! Brooke Shields Then & Now!

Brooke Shields Then & Now!